微软捣毁ZLoader犯罪僵尸网络

访问:

微软中国官方商城 - 首页

在本次捣毁行动中,微软还锁定了一位开发 Zloader 用来分发勒索软件的犯罪分子。他是生活在 Crimean Peninsula Simferopol 的丹尼斯·马利科夫(Denis Malikov)。这一身份在微软的调查中被披露,该公司认为公开披露这一身份将向其他犯罪分子发出一个明确的信息,即他们不能躲在数字匿名的面具后面。

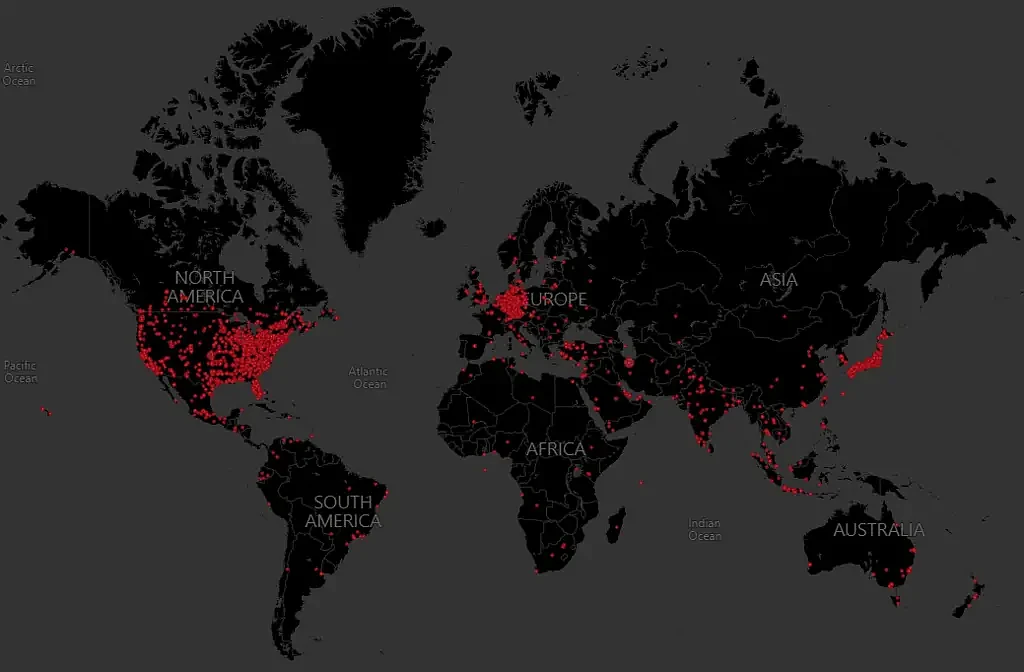

微软还争取到了一项法院命令,以控制犯罪团伙用来发展其僵尸网络的65个域名。该僵尸网络通常由属于全球医院、学校、家庭和企业的受感染电脑组成。

这些域名现在被引导到微软的一个天坑,在那里它们不能再被僵尸网络的犯罪操作者使用。Zloader包含一个嵌入在恶意软件中的域名生成算法(DGA),它创建了额外的域名作为僵尸网络的后备或备用通信渠道。除了硬编码的域名外,法院命令允许我们控制另外319个目前注册的DGA域名。我们还在努力阻止DGA域名的未来注册。

微软数字犯罪部门(DCU)总经理艾米-霍根-伯尼说,ZLoader的最初目标是金融和凭证盗窃。然而,现在它还出售恶意软件即服务,以分发Ryuk等勒索软件,该软件针对医疗机构。

转载声明:本文为转载发布,仅代表原作者或原平台态度,不代表我方观点。今日澳洲仅提供信息发布平台,文章或有适当删改。对转载有异议和删稿要求的原著方,可联络content@sydneytoday.com。

相关新闻

今日评论

网友评论仅供其表达个人看法,并不表明网站立场。

最新评论(0)

暂无评论

热评新闻

+61

+61 +86

+86 +886

+886 +852

+852 +853

+853 +64

+64